Kali Linux es una distribución de

Linux especializada desarrollada por Offensive Security. La distro está

diseñada para usuarios experimentados de Linux que necesitan una plataforma

personalizada para pruebas de penetración.

Kali Linux también viene con varios

cientos de herramientas especializadas

para realizar pruebas de penetración, investigación de seguridad, análisis forense informático, ingeniería inversa, gestión de

vulnerabilidades, entre otros. En este artículo te mostraré 5 de las

herramientas más populares que deberías aprender a usar.

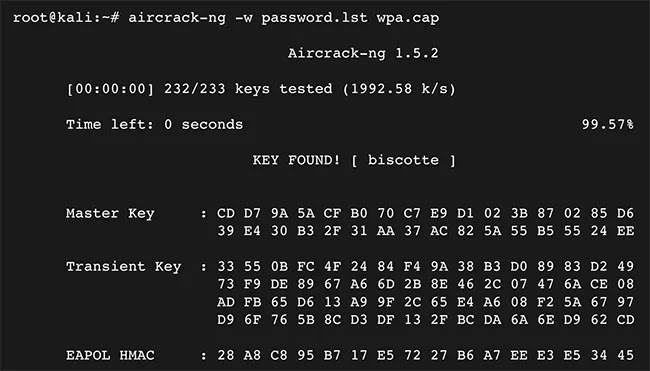

1.

Aircrack-ng

Aircrack-ng es un conjunto completo

de herramientas para evaluar la seguridad de redes (hackear) Wi-Fi, centrándose en:

- Supervisión: captura de paquetes y exportación de datos a archivos de texto para

su posterior procesamiento por parte de herramientas de terceros - Ataque: ataques de repetición,

desautenticación, puntos de acceso falsos y otros a través de la inyección de

paquetes - Pruebas: Comprobación de las tarjetas

WiFi y las capacidades del controlador (captura e inyección) - Crackeo: WEP y WPA PSK (WPA 1 y

2)

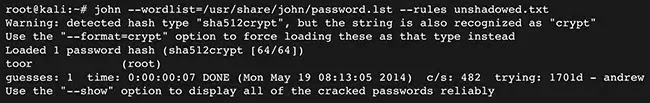

2. John the

Ripper

John the Ripper es una herramienta de

recuperación de contraseñas y

auditoría de seguridad de contraseñas de código abierto. Su propósito principal es detectar contraseñas débiles de Unix.

Además, admite varios tipos de hash de contraseña de crypt(3) que se encuentran

más comúnmente en varias variantes de Unix, los hashes de Kerberos/AFS y

Windows LM. Asimismo, los códigos tripcode basados en DES y cientos de hashes

y cifrados adicionales.

3. Lynnis

Lynis realiza un análisis exhaustivo

del estado de tus sistemas para respaldar el fortalecimiento del sistema y las

pruebas de cumplimiento. Lynis es de código abierto y flexible, y se utiliza

para varios propósitos diferentes. Los casos de uso típicos incluyen:

- Auditoría de seguridad

- Pruebas de cumplimiento (por ejemplo,

PCI, HIPAA, SOx) - Pruebas de penetración

- Detección de vulnerabilidades

- Mejoramiento de los sistemas

4.

Metasploit

Metasploit es el framework de pruebas

de penetración más utilizado del mundo. Una colaboración entre la comunidad de

código abierto y Rapid7, Metasploit ayuda a los equipos de seguridad a hacer

más que solo verificar vulnerabilidades, administrar evaluaciones de seguridad

y mejorar la conciencia de seguridad. Esta herramienta empodera y arma a los

administradores de redes y sistemas para estar siempre un paso (o dos) por

delante del juego.

5. Nmap

Nmap es una utilidad gratuita y de

código abierto para el descubrimiento de redes y auditorías de seguridad. Nmap

utiliza paquetes de IP sin procesar de formas novedosas para determinar qué

hosts están disponibles en la red, qué servicios (nombre y versión de la

aplicación) ofrecen esos hosts, qué sistemas operativos (y versiones de SO)

están ejecutando, qué tipo de filtros de paquetes/firewall están en uso, y

docenas de otras características.

Estas son las 5 herramientas

indispensables que deberías aprender a usar en Kali Linux. No obstante, para

poder sacarles el mayor provecho es necesario conocer todos los comandos de Kali Linux.